Check Point ve Symantec Endpoint Protection ile VPN kullanıcıları için erişim kontrolü

Merhaba,

BT ekibinin görevlerinden biri de personelinin iş ihtiyaçları için şirket network ’üne bağlanmasını sağlamaktır. Bu kapsamda toplanan teknik işlemlerin büyük bir kısmı, BT Güvenlik Yönetimi ve BT Güvenlik Operasyonları ekiplerinin sorumluluk alanındadır. Şirketlerin güvenlik politikaları birbirinden farklı olabileceği için, VPN bağlantısı veya uzaktan erişim gündeme geldiğinde operasyonel ve yönetimsel ihtiyaçlar veya talepler farklılaşabilir.

Yazımda; uzaktan erişim, erişim güvenliği ve kontrolü çerçevesinde test/lab ortamımda incelediğim bir senaryoyu paylaşmak istiyorum.

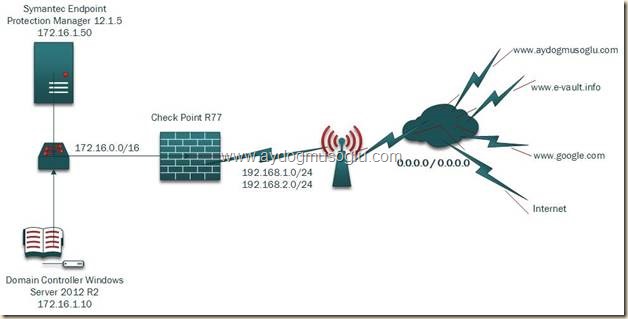

Öncelikle test ettiğim senaryonun topolojisini aktarayım.

Tüm sunucular sanal sunucudur. Sanallaştırma platformu olarak Windows 8.1 üzerinde çalışan Hyper-v rolünü kullandım. Üstte Wireless Access Point simgesi şeklinde görülen cihaz, Huawei NAT/Router cihazıdır.Internet erişimi sunduğu için evlerinizde kullandığınız modem olarak düşünebilirsiniz.

Senaryo:

Şirketinin temin ettiği domain üyesi dizüstü bilgisayarı ile çalışan personeliniz sahada, VINN,Wi-Fi,HotSpot vb. yöntemler ile Internete bağlandığında, aşağıdakilerin sağlanması isteniyor.

-Internet’te gezinti yapamasın

-Şirkete VPN bağlantısı kurabilsin

-Şirkete VPN bağlantısı kurulduktan sonra, tüm trafik VPN tünelinden geçsin ve personel erişim izinleri Internet kaynaklarından faydalanabilsin.

Farklı yöntemler ile de bu ihtiyaçlar sağlanabilir. Benim incelemem ve testim aşağıdaki şekilde oldu.

Symantec Endpoint Protection Manager ile gelen Location Awareness özelliğini; dizüstü bilgisayarın hangi network’te olduğunu anlaması ve firewall profile ‘ını değiştirmesi için kullandım.

Check Point Endpoint Connect ile VPN bağlantısını sağlandıktan sonra ve tüm trafik şifrelenerek tünelden şirket network ‘üne yönlendirildi.

Sahada kullanılan dizüstü bilgisayarda çalışan sep client agent, Symantec Endpoint Protection Manager ’a bağlanamadığı zaman Location değiştiriyor ve sep client agent ‘ın firewall ’u; Check Point Security Gateway ‘in external IP adresi, Symantec Endpoint Protection Manager sunucusunun internal IP adresi ve Domain Controller ‘ın internal IP adresi dışıdaki tüm outbound erişimi engelliyor. Personel, Check Point Endpoint Connect ile VPN bağlantısını oluşturduktan sonra, Endpoint Connect agent’ı, tüm trafiği şifreleyerek vpn tüneline ve dolayısıyla şirket network ’üne aktarıyor. Sep client agent tünelden Symantec Endpoint Protection Manager ‘a erişerek tekrar Location değiştiriyor ve firewall da Default(veya hazırladığınız diğer profile) profile’a geçerek outbound trafiği serbest bırakıyor.

Sonuç olarak, personel VINN,Wi-Fi,HotSpot vb. yöntemler ile internete bağlansa da, sep client agent ’ın firewall ’unun engellemesi üzerine Internet’te gezinemiyor ve sadece VPN bağlantısı oluşturabiliyor. VPN bağlantısı sonrasında da şirketin izin verdiği kurallara göre Internet hizmetlerinden faydalanabiliyor.

Symantec Endpoint Protection ve Check Point üzerinde yapıtığım konfigürasyonlar aşağıdaki gibidir.

Check Point :

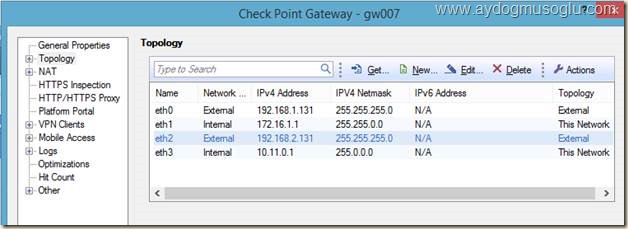

Check Point R77 ‘nin topolojisi üstteki gibidir.

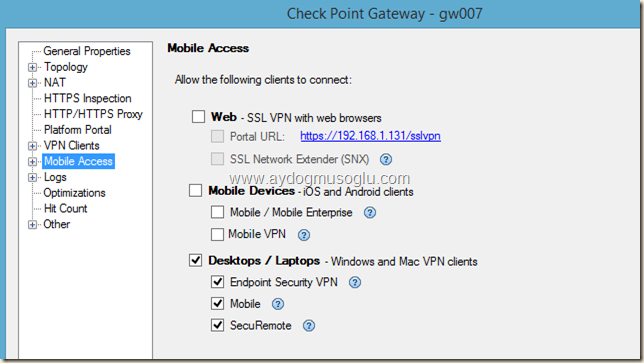

Masaüstü(Desktop) ve dizüstü(Laptop) bilgisayarlar için üstte görülen mobile access bileşenini kullandım.

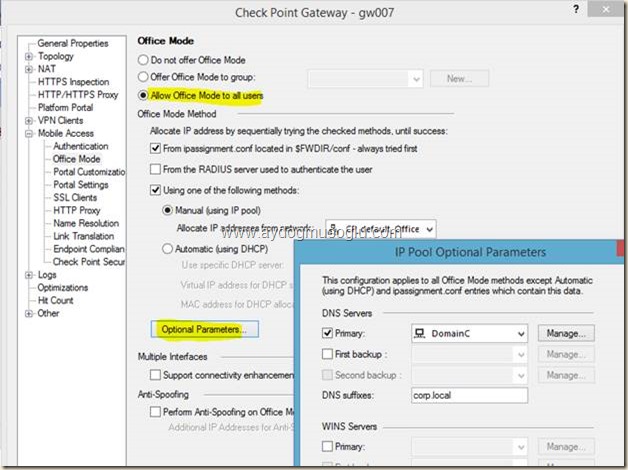

Endpoint Connect ile VPN bağlantısı yapanlar için isim çözümlemesi ve dns suffix bilgisini üstte görüldüğü gibi yapılandırdım. Şirketinize göre bu ayarlar değişecektir!

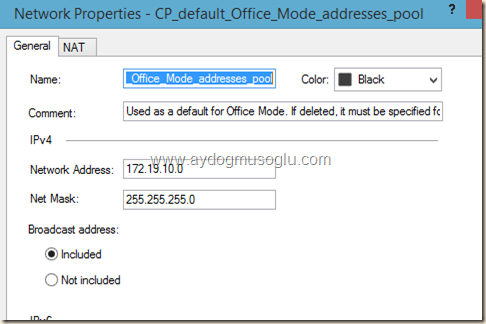

Office Mode ‘un varsayılan IP adresi bloğunu aşağıdaki gibi değiştirdim.

Değişikliğin sebebi, Office Mode’un varsayılan IP adres bloğunun, daha önce seçtiğim Internal LAN IP adresi bloğu ile çakışmasıydı! Normal şartlarda bu değişikliğe ihtiyacınız olmayabilir.

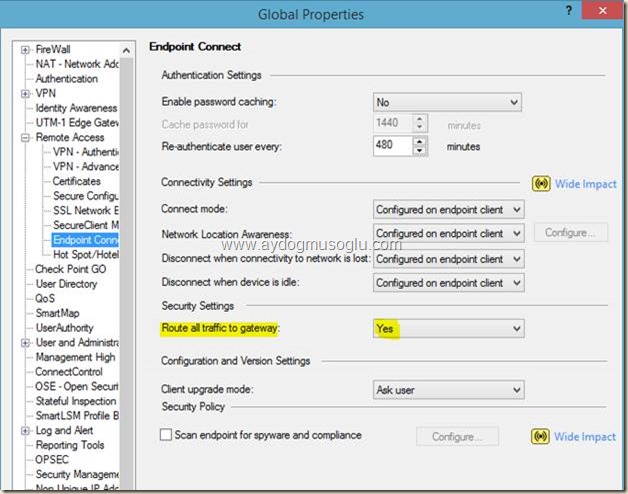

Üstteki yapılandırma ile personelin dizüstü bilgisayarında çalışan Check Point Endpoint Connect, tüm trafiği VPN tüneline yönlendirmektedir.

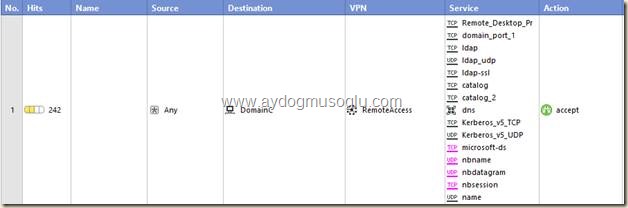

Üstte görülen kuralları açıklayayım.

İkinci kural: Test amaçlı oluşturdum. Endpoint Connect ile VPN bağlantısı yapıldıktan sonra erişilebilecek Internet kaynaklarını bu kuralda belirledim. Şu durumda Endpoint Connect ile VPN bağantısı oluşturan kullanıcı sadece iki web sitesine erişebilecek. Reel ortam için, destination kısmına, erişilmesi istenen tüm Internet adreslerin yazabilirsiniz veya “any” şeklinde bırakabilirsiniz.

Üçüncü kural: Dizüstü bilgisayardaki sep client agent ’ın SEP Manager ’a bağlanması için 8014 portunu açıyoruz.

Not 1: Üstte görülen Firewall kuralları, gerçek hayattaki kullanımı yansıtmayabilir! Resmedilen kurallar ve kullanım biçimleri, test ortamı için oluşturulmuş ve test ortamında denenmiştir!

Not 2: “any” ifadesini görmek denetçilerin pek hoşuna gitmez! 🙂

Active directory iletişimi sizin için önemliyse, açağıdaki gibi bir kural yazmanız gerekebilir!

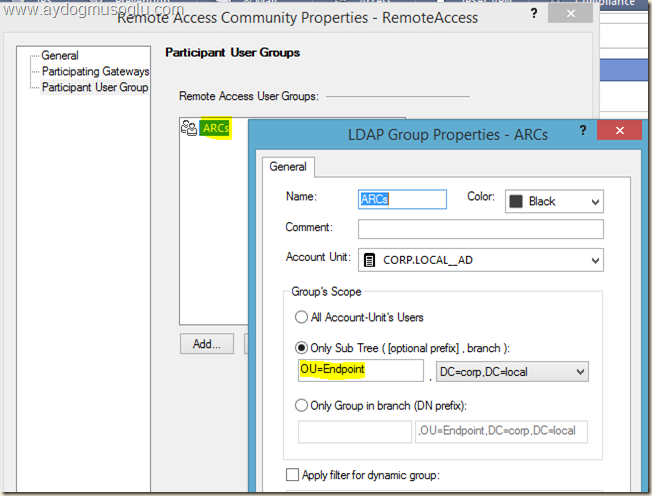

Endpoint Connect ile bağlanabilecek kullanıcıları aşağıdaki yapılandırma ile tanımladım.

Endpoint isimli active directory organizational unit’i içindeki active directory account ’ları VPN bağlantısı yapmaya izinliydi.

Bu işlemlerden sonra “install policy” işlemini yapabilirsiniz 🙂

Symantec Endpoint Protection Manager:

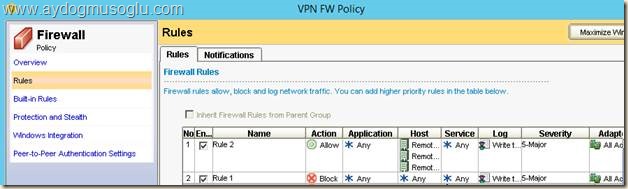

İsmi VPN FW Policy olmak üzere, üstte görülen firewall policy ’yi oluşturdum. Birinci kural için service kısmına sadece gerekli port ’ları yazarak da ilerleyebilirsiniz.

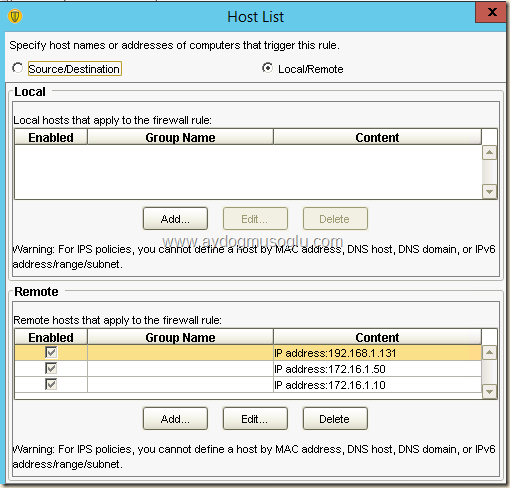

Host List üstteki gibidir. Daha önce sadece üstteki IP adreslerine izin verdiğimi belirtmiştim. Domain Controller ’ın ip adresini bu listeye eklemenize gerek yok. Farklı bir konuyu test etmek için eklemiştim. Ekli olmasında da bir sakınca yok.

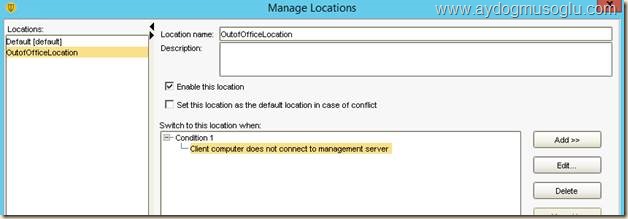

Dizüstü bilgisayarlarda kurulu olan sep client aget ’ın, şirket dışında olma durumunu anlaması için üstte görülen Location ’ı oluşturdum. Bu Location ’a ne zaman geçileceği şartına dikkat ediniz! Yazımın ilk kısımlarında belirtmiştim.

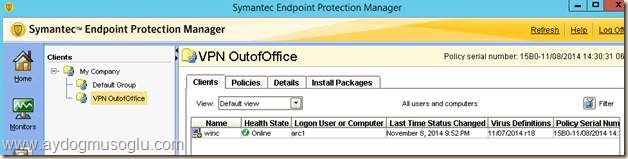

Test için Windows 7 istemcime sep client agent ’ını kurdum. Windows 7 istemcimi aşağıdaki görülen gruba aktardım.

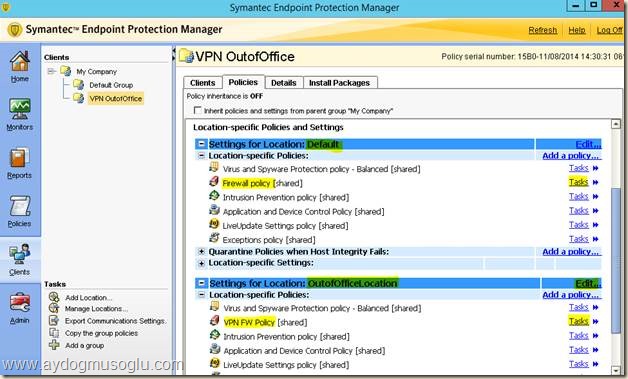

Üstte görülen Client Group ’undaki Location ve Firewall Policy atamasını aşağıdaki gibi değiştirdim.

Üstte belirtilen Client Group’un içindeki Client bilgisayarlara iki farklı Location ve Firewall Policy ataması yapmış olduk. Winc isimli istemcimdeki sep client agent’ı, Location Awareness’e göre Default veya OutofOfficeLocation’a geçecek. Default Location ‘da varsayılan Firewall Policy uygulanacak. OutofOfficeLocation ’da da VPN FW Policy uygulanacak. VPN FW Policy’deki firewall kurallarını daha önce resmetmiştim.

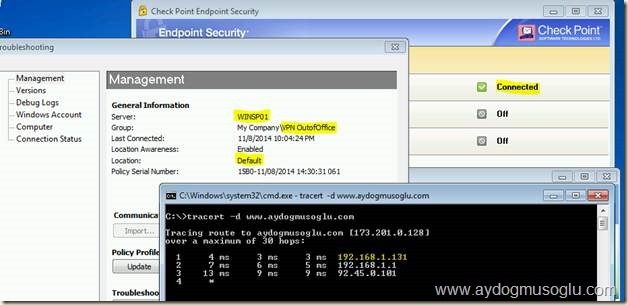

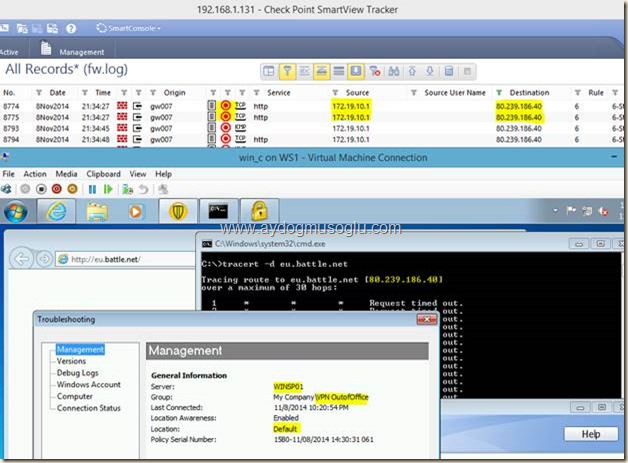

Winc isimli istemcimde Endpoint Connect ile VPN bağlatısını sağladım. Bu durumu incelerken aldığım ekran görüntüleri aşağıdaki gibidir.

Tracert komutunun sorgusu öncelikle Check Point ‘in ip adresine yönlendiriliyor ve ardından Check Point ’in tanımlı default gateway ’ine aktarılıyor.

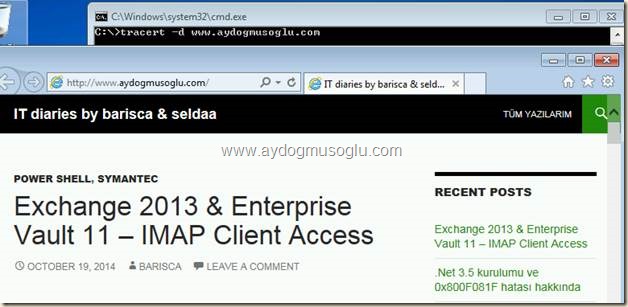

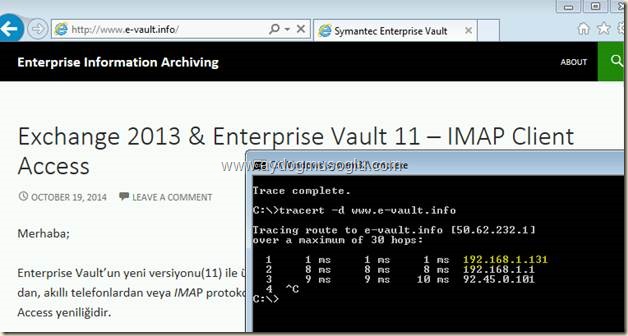

Web sitesi görüntüleniyor. Benzer şekilde www.e-vault.info için trace çıktısı aşağıdaki gibidir.

VPN ile bağlanıldığında sadece iki web sitesine izin vermiştim(Check Point).Farklı bir web sitesi olarak, http://eu.battle.net (World of Warcraft 🙂 ) sitesine gidilemediğini gözleyelim.

Üst kısımlarda Check Point ’teki kuralları resmetmiştim. İki numaralı kurala 80.239.186.40 ip adresini eklersem, bu siteyi de açabilirim.

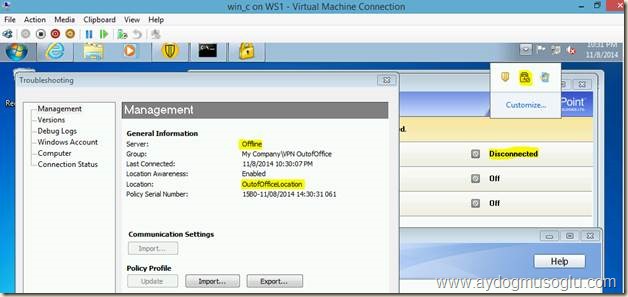

Şimdi de Winc istemcimin vpn bağlantısını koparacağım ve oluşan durumu resmedeceğim.

Sep client agent; management server ’ına bağlanamayacağı için Location Awareness, Location ’ını OutofOfficeLocation ’a çevirdi. Bu Location ’da daha önce belirttiğim üzere sadece üç ip adresine erişim izni vardı. Bu ip adresleri 192.168.131 (check point’ın external ip adresi) , 172.16.1.50 (sep management server ) ve 172.16.1.10 (domain controller ).

Bu durumda Winc istemcim sadece VPN bağlantısı kurabilir haldedir. Çünkü 172.16.0.0/16 bloğundaki sunucular internal network ’ümde olduğu için, VPN bağlantısı yapılmadan erişilebilir durumda değiller.

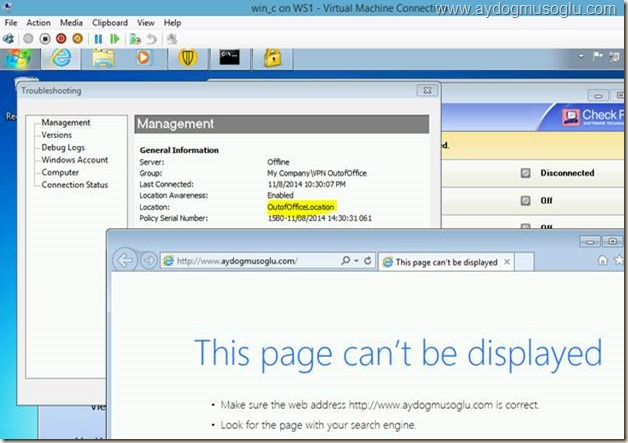

Bu üç ip adresi dışındaki adresler de firewall policy gereği erişilebilir değildir! Bu konuya dair aşağıdaki görüntüyü akratıyorum.

Senaryoda bahsettiğim isterleri gerçekleştirmiş oldum. Bu senaryoyu geliştirebilirsiniz. Örneğin, şirket network’ünüzde URL filtering & Content Gateway & Proxy bileşeni varsa, VPN bağlantısı kurulduktan sonra, tüm web trafiğini bu bileşene aktarabilirsiniz. Bu bileşen trafiği check point üzerinden internete çıkarak ilgili web sitesini sorgulayabilir.

Sonuç:

Dizüstü bilgisayar kullanıcısı, şirket dışındayken, VINN & Wi-Fi & HotSpot vb. yöntemler ile Internet’e bağlanabiliyor fakat Internet sitelerini açamıyor. Endpoint Connect ile VPN bağlantısı yaptıktan sonra verilen izinler doğrultusunda Internet ’te gezinebiliyor. Yazımı derlerken testlerimi kablolu ve kablosuz ağlarda yapabildim. İhtiyaçlarınız doğrultusunda VINN veya HotSpot ile de testlerini yapınız!

Herkese sorunsuz ve neşeli günler dilerim.