Websense Triton Unified Security System – 3 Web Security ve Content Gateway Yapılandırması

Merhaba,

Önceki yazılarımda, Triton, Web Security ve Content Gateway kurulumlarından bahsetmiştim. Onların devamı niteliğinde olan bu yazımda web security ve content gateway yapılandırmalarından bahsedeceğim. Bileşenleri ve özelliklerini göz önüne aldığımızda, test ortamında tüm yapılandırma seçeneklerini incelemek pek mümkün değil. Kendi test kurguma göre seçtiğim kısımları inceleyeceğim.

- Integrated Windows Authentication(IWA) yapılandırması

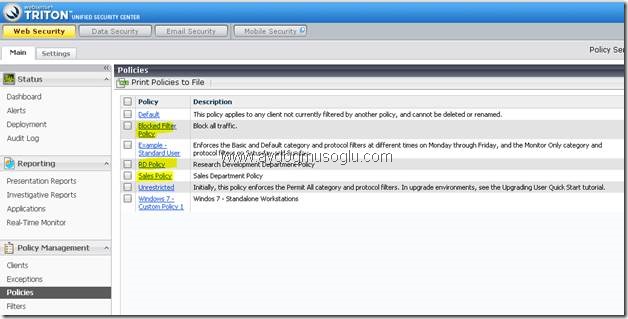

- Policy yönetimi

- Filter

- Policy

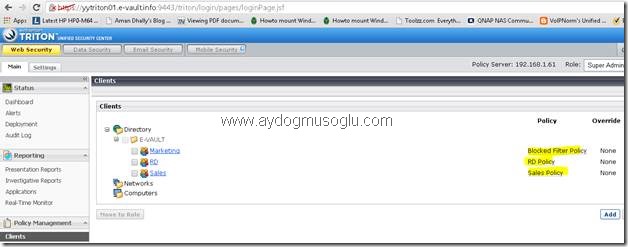

- Client

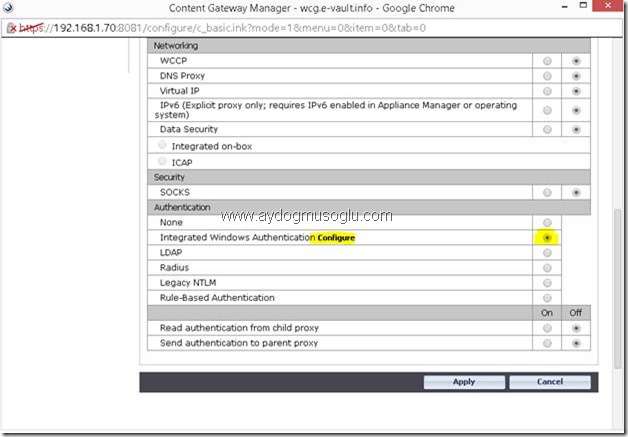

Content Gateway’e giriş yapın ve Configure tab’ına geçin. My Proxy->Basic tab’ında alt kısımlarda IWA seçeneğini göreceksiniz. Devreye(“On” radio butona tıklayarak) alarak Content Gateway’i restart ediniz.

Üstte görüldüğü gibi “Configure” seçeneği gelecektir.Tıklayarak devam ediniz.

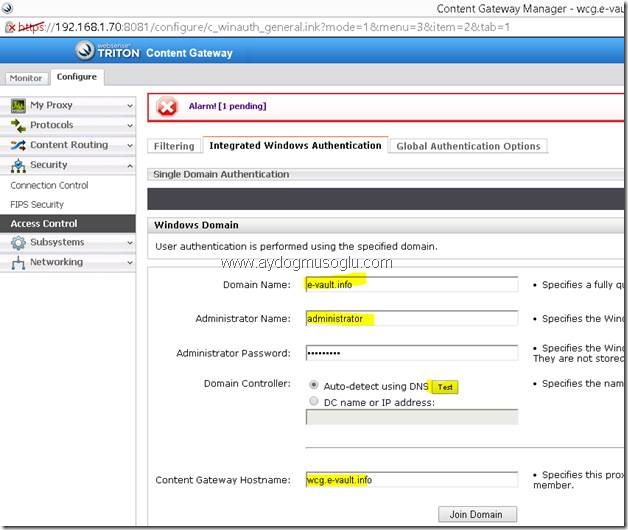

Bilgileri yapınıza uygun şekilde doldurarak “Test” butonu ile test ediniz. Testin çıktısı aşağıdakine benzer şekilde olacaktır.

Ardından “Join Domain” ile devam edebilirsiniz. Bu aşamada bir hata aldım. Hatayı ve çözümünü paylaşmak istiyorum.

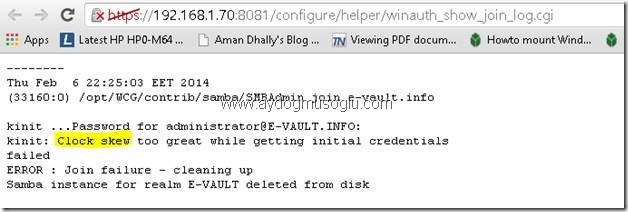

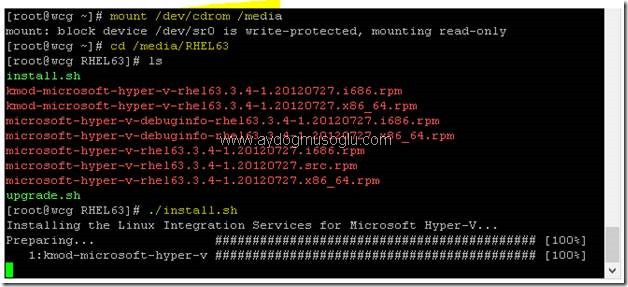

Domain Controller’ım ile Content Gateway’in saat’leri arasında fark varmış J Muhtemelen content gateway’i kurarken date&time yapılandırmasını atlamışım J Hyper-v üzerinde çalışan sanal sunucuma Integration Service (IS) paketini kurup, date&time senkronizasyonunu hyper-v host’tan almasını sağlayacağım. Hyper-v Linux Integration Service paketini Microsoft Download center’dan temin edebilirsiniz.

Kurulum tamamlandıktan sonra content gateway’i yeniden başlatınız. Artık hyper-v guest ile hyper-v host, zamanı senkronize etmiş olacaktır!

Domain Join işlemine devam edelim.

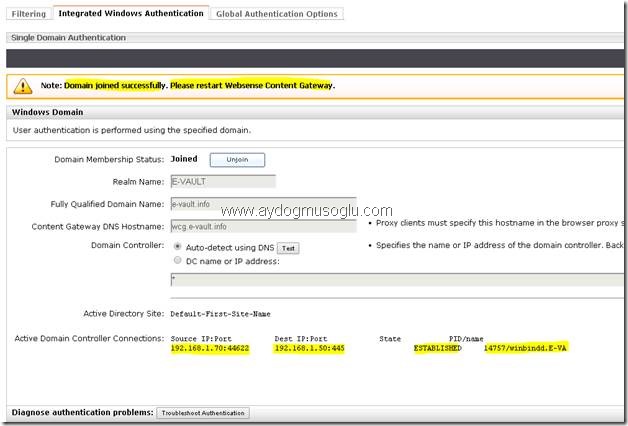

Content Gateway, domain’e dahil oldu. Restart!

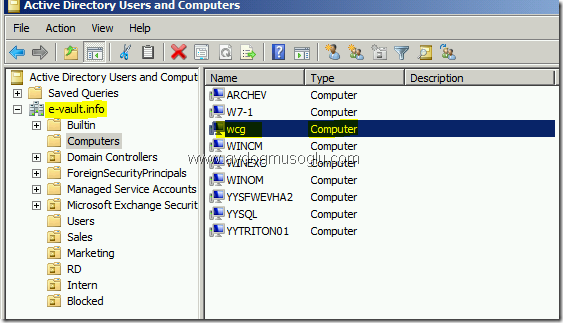

Content gateway sunucusunun computer account objesi Active Directory’de oluşmuş!

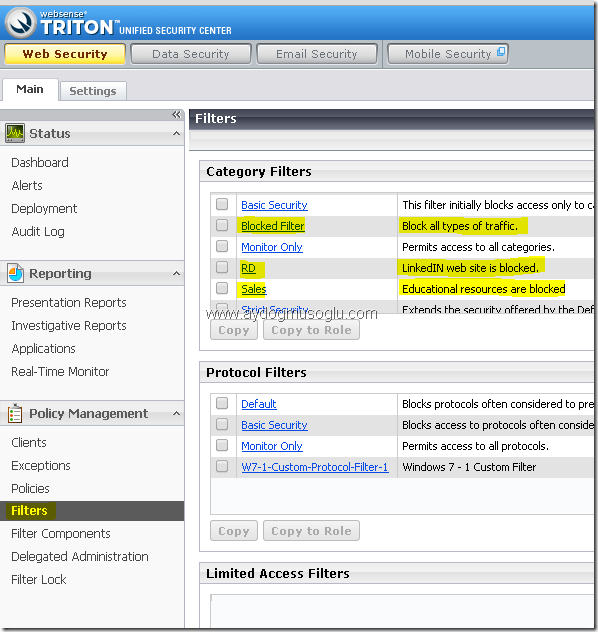

Daha önce Marketing,RD,Intern,Sales ve Blocked isminde organizational unit’ler oluşturmuştum. Her OU’nun altında aynı isimde bir adet group objesi de mevcut. Test yapabilme adına, farklı departmanlar için farklı policy’ler oluşturalım!

Üç adet filter oluşturdum.

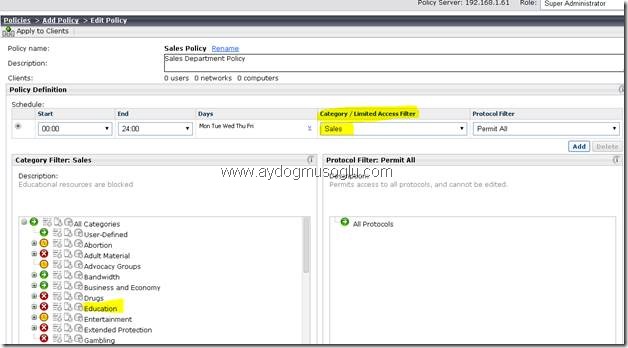

Filtre oluştma işi oldukça kolay olduğu için resmetmiyorum 🙂 Filtreleri kullanmak için üç adet policy oluşturacağım. Kurgumda protocol filtresi ile işim olmayacağı için o kısmı geçiyorum.

Üsttekine benzer şekilde her departman için birer policy oluşturdum.

Şimdi bu policy’lerden etkilenecek olan client’ları belirleyelim!

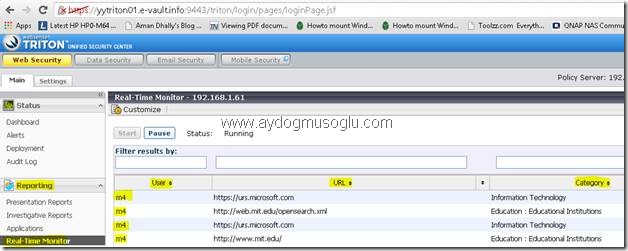

Bu arada, işlemler yaptıktan sonra save&deploy butonunu unutmayın 🙂 Yapılan konfigürasyonun test için domain’e üye bir istemciye seçtiğiniz group’lara üye kullanıcı hesapları ile giriş yapıp teste konu web sitelerini ziyaret edebilirsiniz. Internet Browsing esnasında da real-time gözlem için Real-Time monitor’ü kullanabilirsiniz.

Yazımın giriş kısmında bahsettiğim üzere; Integrated Windows Authentication yapılandırmasından ve Policy yönetiminden bahsetmiş oldum.

Herkese sorunsuz ve neşeli günler dilerim.